Ijen Crater, East Java ( Indonesia )

Kawah Ijen merupakan salah satu gunung berapi atraksi wisata di Indonesia. Kawah Ijen merupakan objek wisata terkenal, yang telah dikenal oleh para wisatawan domestik dan asing karena keindahan alam dan bahari.

Bromo Mountain, East Java ( Indonesia )

Gunung Bromo merupakan gunung berapi yang masih aktif dan paling terkenal sebagai obyek wisata di Jawa Timur. Sebagai sebuah obyek wisata, Gunung Bromo menjadi menarik karena statusnya sebagai gunung berapi yang masih aktif dan keindahanya.

Comodo , Nusa Tenggara Timur ( Indonesia )

merupakan binatang peninggalan zaman purba, hanya ada di indonesia dan merupakan keajaiban dunia terletak di Taman Nasional Komodo (TN. Komodo) merupakan kawasan yang terdiri dari beberapa pulau dengan perairan lautnya. Pulau-pulau tersebut merupakan habitat satwa komodo (Varanus komodoensis) yaitu reptil purba yang tersisa di bumi. Kondisi alamnya unik, terdapat padang savana yang luas dengan pohon lontarnya.

Rinjani Mountain, Nusa Tenggara Barat ( Indonesia )

Rinjani memiliki panaroma yang bisa dibilang paling bagus di antara gunung-gunung di Indonesia. Setiap tahunnya (Juni-Agustus) banyak dikunjungi pencinta alam mulai dari penduduk lokal, mahasiswa, pecinta alam. Suhu udara rata-rata sekitar 20°C; terendah 12°C. Angin kencang di puncak biasa terjadi di bulan Agustus. Beruntung akhir Juli ini, angin masih cukup lemah dan cuaca cukup cerah, sehingga pendakian ke puncak bisa dilakukan kapan saja.

Gong Cave, East Java ( Indonesia )

Goa Gong diklaim sebagai goa terindah di Asia Tenggara. Di dalam gua ini Anda dapat menyaksikan berbagai macam tonjolan batuan (stalaktit/stalakmit) yang sangat menarik dan proses terjadinya secara alami.

14 December 2011

MDMA (Mobile Data Monitoring Application)

12 December 2011

K-Lite Codec Pack

Dengan K-Lite Codec Pack, anda bisa memainkan beragam format video dan audio baik yang format populer maupun format yang jarang dipakai., bagi anda yang Gemar menonton video dan mendengarkan audio dari Notebook, Netbook ataupun PC anda, maka salah satu hal yang paling diperlukan adalah Codec. Semakin lengkap codec yang ada di komputer anda, maka semakin banyak pula jenis format audio dan video yang bisa dimainkan di komputer anda. Salah satu koleksi codec yang populer dan bisa anda dapatkan secara gratis adalah K-Lite Codec Pack.

K-Lite Codec Pack mempunyai kelebihan antara lain:

1. Mudah diinstall dan mudah untuk digunakan.

2. Codec K-Lite Codec Pack sangat stabil.

3. terupdate secara rutin

4. Langsung terintegrasi dengan media player dan mendukung hampir semua jenis player default windows seperti windows media player, windows media center, windows media player classic, b.s player, zoomplayer, dan media player lainnya.

5. K-Lite Codec Pack tidak akan konflik dengan codec lain yang sudah terinstall di komputer anda.

6. K-Lite Codec Pack bisa mendeteksi codec yang broken di komputer anda dan bisa menghilangkannya dengan mudah.

7. K-Lite Codec Pack berisi codec yang sangat lengkap untuk memainkan hampir semua jenis audio dan video dengan berbagai format.

8. K-Lite Codec Pack secara otomatis akan mengkonfigurasi Media Center agar bisa memainkan semua jenis video dan audio yang anda inginkan.

Jika anda ingin mendownload K-Lite Codec Pack, ada 5 varian dari K-Lite Codec Pack yang bisa anda pilihsesuai kebutuhan, yaitu:

1. K-Lite Codec Pack versi basic.

K-Lite Codec Pack versi basic ini berisi kumpulan codec dasar yang bisa anda gunakan untuk memainkan audio dan video dengan format populer seperti AVI, MKV, MP4, OGM, FLV, MPEG, MOV, HDMOV, TS, M2TS dan OGG.

Anda bisa mendownloadnya DISINI

2. K-Lite Codec Pack versi standard.

K-Lite Codec Pack versi standard ini memiliki semua fitur di K-Lite Codec Pack versi basic dan ditambahkan beberapa tools dan fitur lain seperti ditambahkannya Media Player Classic Himecinema, MPEG-2 decoder untuk DVD Playback serta sudah mendukung WavPack audio files dan FLAC playback.

Anda bisa mendownloadnya DISINI

3. K-Lite Codec Pack versi Full.

K-Lite Codec Pack versi full ini memiliki semua fitur yang dimiliki oleh K-Lite Codec Pack versi standard dan ditambahkan beberapa fitur lainnya seperti ACM dan VFW codecs untuk audio dan video encoding. K-Lite Codec Pack versi full juga dilengkapi dengan DirectShow Filters.

Anda bisa mendownloadnya DISINI

4. K-Lite Codec Pack versi Mega.

K-Lite Codec Pack versi Mega ini adalah varian K-Lite Codec Pack yang paling populer. Memiliki semua fitur yang dimiliki oleh K-Lite Codec Pack versi full serta masih dilengkapi dengan ekstra ACM dan VFW codecs. Beberapa ekstra DirectShow filters juga dimiliki oleh K-Lite Codec Pack versi mega ini.

Anda bisa mendownloadnya DISINI

5. K-Lite Codec Pack versi 64-bit

K-Lite Codec Pack versi 64-bit ini adalah varian baru dari K-Lite Codec Pack yang bisa anda gunakan di komputer 64-bit. Hal yang perlu anda ingat adalah bahwa jika komputer anda 64-bit, maka anda harus mengisntall dahulu salah satu dari varian K-Lite Codec Pack diatas..kemudian baru menginstall lagi K-Lite Codec Pack versi 64-bit ini.

Anda bisa mendownloadnya DISINI

Tak indah bila kita belum berbagi

Sekian terimakasih semoga bisa bermanfaat bagi anda

Amankan Website Anda dari "Defacement"

E-Government untuk mendorong pemerintahan yang bersih

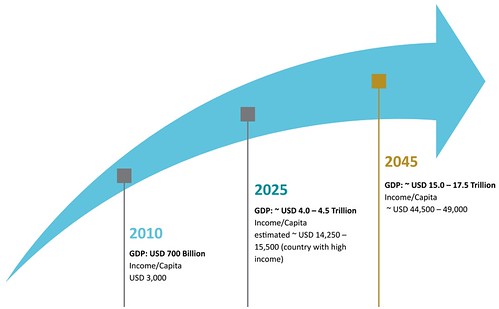

Pemerintah Indonesia sendiri nampaknya cukup serius dalam menyikapi hal ini, dan pemerintah sudah sejak lama mencanangkan TIK (Teknologi Informasi dan Komunikasi) sebagai landasan untuk mendorong penyelenggaraan pemerintahan yang baik, efisien, dan transparan.

E-government terdiri dari empat tahapan :

- Tahap 1, Katalog – website pemerintah yang menyediakan informasi umum dan menyediakan dokumen atau formulir yang bisa diunduh.

- Tahap 2, Transaksi – website pemerintah yang bisa memberikan fasilitas pengisian formulir secara online dan menyediakan basis data yang bisa diakses untuk keperluan transaksi online.

- Tahap 3, Integrasi vertikal – sistem TIK di dalam satu organisasi pemerintahan yang sudah terintegrasi, namun masih banyak berbentuk pulau-pulau TIK yang tidak tersambung antar fungsi yang berbeda.

- Tahap 4, Integrasi horizontal – sistem TIK di seluruh organisasi pemerintahan yang sudah terintegrasi secara total, tidak ada lagi pulau-pulau TIK yang terisolasi.

E-Government sebenarnya sudah dimulai semenjak tahun 2000-an, dan secara teknologi sebenarnya tidak sulit untuk langsung implementasi E-Government tahap 4. Hal ini tidak dilakukan, karena kesulitan sebenarnya bukan dari sisi teknologi, tetapi dari kesiapan SDM (sumber daya manusia) dan dari sisi regulasi :

- Kesulitan di sisi SDM : Pegawai pemerintah masih banyak sekali yang belum memiliki pengetahuan yang memadai tentang penggunaan perangkat TI yang baik. Selain daripada kesadaran menggunakan layanan TI yang semestinya juga masih perlu dibangun (misalnya penggunaan email pribadi untuk bekerja dan sebagainya)

- Kesulitan dari sisi regulasi : Seluruh instansi pemerintahan masih bekerja secara individual, dan belum ada regulasi yang memaksa atau memungkinkan semua instansi tersebut untuk berkolaborasi secara horizontal. Untuk melakukan kolaborasi horizontal ini, dibutuhkan regulasi/UU tentang Interoperabilitas.

Motivasi langkah ini semakin kuat apalagi dengan adanya beberapa aturan yang memaksa agar pemerintah semakin transparan, misalnya dengan adanya UU KIP. Secara paralel, pemerintah juga menerbitkan UU ITE yang mengatur semua transaksi elektronik (termasuk e-Government) di dunia maya.

UU Keterbukaan Informasi Publik

UU KIP (Keterbukaan Informasi Publik) no 14 tahun 2008, adalah salah satu UU yang mendorong terlaksananya transparansi di kantor pemerintahan. UU ini mewajibkan setiap Badan Publik untuk menyediakan, memberikan dan/atau menerbitkan Informasi Publik (informasi yang tidak rahasia) yang berada di bawah kewenangannya kepada Pemohon Informasi Publik (masyarakat).

UU ini mengharuskan setiap Badan Publik memiliki sistem informasi yang efisien dan dapat diakses dengan mudah. Dengan aturan ini, maka masyarakat bisa mengakses semua informasi publik melalui website badan publik yang mengimplementasikan TIK.

UU ini juga sangat keras, karena memberikan hukuman pada Badan Publik, jika Badan Publik terbukti sengaja tidak menyediakan informasi publik tersebut, bisa dikenakan pidana kurungan paling lama 1 (satu) tahun dan/atau pidana denda paling banyak Rp 5.000.000,00 (lima juta rupiah).

Dengan adanya UU KIP ini, maka ada pemaksaan yang kuat bagi badan publik (termasuk pemerintah) untuk meletakkan informasi publik di websitenya.

UU Informasi dan Transaksi Elektronik

UU ITE (Informasi dan Transaksi Elektronik) adalah UU lain yang membantu meningkatkan keamanan informasi. Pasal 30 dari UU ITE jelas sekali melarang setiap percobaan peretasan (akses ilegal) dengan ancaman pidana sampai 8 tahun atau denda paling banyak Rp 8 miliar.

Dengan adanya UU ITE ini, setiap orang yang mencoba meretas website manapun (termasuk situs e-Government) akan bisa diganjar hukuman yang berat.

UU KIP dan UU ITE, dibarengi dengan inisiatif e-government di Indonesia, merupakan motor penggerak bagi pemerintah untuk mulai membuka diri, membuat website yang mulai diperkaya isinya dengan informasi-informasi yang berguna bagi masyarakat.

Hanya saja implementasi website ini di pemerintah belum dibarengi dengan peningkatan kualitas SDM , proses, dan penerapan teknologi yang tepat. Sehingga peretasan website pemerintah menjadi semakin marak.

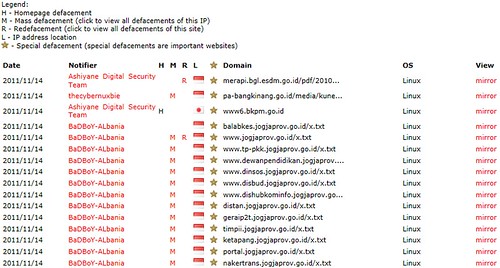

Berdasarkan informasi yang dikumpulkan oleh satu situs keamanan (zone-h.org), perhari ada belasan sampai puluhan situs pemerintah Indonesia (dengan domain go.id) yang berhasil diretas. Yang menyedihkan, biasanya pemilik situs tersebut tidak tahu bahwa isi situsnya telah berubah (bahkan bisa berbulan-bulan).

Menurut catatan zone-h.org, di tahun 2010 saja ada hampir 1.5 juta situs diubah tampilannya. Ini merupakan rekor yang menyedihkan, karena trend peretasan memang selalu meningkat.

Khusus untuk situs-situs pemerintahan Indonesia, kita bisa mencari semua catatannya di zone-h.org dengan memasukkan kata kunci “go.id” pada kolom pencarian. Pada saat tulisan ini dibuat saja, 14 November 2011, tidak kurang dari 16 situs pemerintah Indonesia dari berbagai instansi diubah tampilan mukanya (deface) :

Peretasan dengan cara mengubah tampilan website ini sebenarnya merupakan satu bentuk kriminal di dunia maya yang sangat mudah dilakukan bahkan oleh pemula sekalipun. Petunjuk untuk melakukan kejahatan inipun gampang didapat, misalnya di salah satu situs toko buku online (gramediaonline.com) saya juga mendapat 99 judul buku yang mengandung kata-kata “hack”.

Selaras dengan laporan WEF yang menyebutkan salah satu keunggulan utama orang Indonesia adalah kreativitas yang tinggi, tetapi memang kreativitas ini bisa menjadi tindak kriminal jika tidak disalurkan dengan baik. Terbukti dengan Indonesia memiliki angka cyber crime yang fantastis.

“Kasus cyber crime di Indonesia adalah nomor satu di dunia,” kata Brigjen Anton Taba, Staf Ahli Kapolri, dalam acara peluncuran buku Panduan Bantuan Hukum Indonesia (PBHI) di Jakarta, Rabu. (http://www.polri.go.id/berita/10745)

Membuat Situs Web Yang Aman

Tidak ada buatan manusia yang sempurna, dan juga tidak ada situs website yang keamanannya sempurna. Titik lemah selalu ada meski di situs yang paling aman sekalipun. Namun semakin tinggi keamanan suatu situs, maka semakin sulit pula bagi peretas untuk masuk.

Untuk membuat suatu website yang aman, ada tiga aspek yang tidak bisa dipisahkan satu sama lainnya :

- Sumber Daya Manusia – SDM yang memelihara sistem ini harus memiliki pemahaman yang baik mulai dari strategi keamanan yang paling tepat, solusi keamanan dan pedoman praktek terbaik, sampai pekerjaan teknis yang kecil-kecil seperti pembaharuan sistem, konfigurasi, penguatan web server dsb. Kualitas SDM bisa ditingkatkan melalui pelatihan-pelatihan yang terarah dan diselaraskan dengan KPI (Indikator Kinerja Kunci), sehingga setiap orang mau tidak mau harus mengikuti pelatihan sampai lulus.

- Proses – Semua pekerjaan pemeliharaan sistem harus dituangkan ke dalam suatu dokumen prosedur pengoperasian standar, yang mencakup tentang manajemen pembaharuan aplikasi/penambalan, manajemen konfigurasi yang diinginkan, pemeriksaan kesehatan keamanan, dsb. Untuk memastikan bahwa situs website kita aman, kita bisa mengacu kepada ISO 27001 (manajemen keamanan informasi), ISO 27035 (manajemen insiden keamanan).

- Teknologi – Teknologi yang dipergunakan harus memiliki kemampuan dukungan teknis, pembuatan layanan, konfigurasi , pemantauan, dan perlindungan.

ISO/IEC 27035:2011 memberikan paduan manajemen insiden keamanan informasi untuk organisasi semua ukuran, dari kecil sampai besar. ISO ini merupakan revisi dari ISO/IEC 18044:2004.

Di bawah ini adalah sistem lengkap suatu proses manajemen insiden yang lengkap :

2. Identifikasi – siapkan SDM untuk memahami berbagai bentuk serangan, pengetahuan membaca log, dan bentuk tim eskalasi teknis. Dari sisi proses, kembangkan prosedur pelaporan, dan pencatatan insiden keamanan. Sedangkan dari sisi teknologi, gunakan teknologi memberikan peringatan dini terhadap serangan, mencatat detail serangan, dan memfasilitasi komunikasi dan pelaporan jika ada serangan.

3. Penilaian – siapkan tim teknis yang bisa mendapatkan informasi detail tentang serangan, mendata semua perangkat yang terkena dampak serangan, mengenal jenis serangan, mempelajari tingkat keseriusan suatu serangan , dan membuat suatu skala prioritas. Kembangkan suatu proses penilaian yang paling efektif, dan gunakan teknologi yang mampu mendata semua aset perusahaan, memberikan kemampuan pencarian yang bagus, mencatat semua kejadian ke dalam suatu basis data pengetahuan, dan menampilkan statistik keamanan informasi ke dalam suatu bentuk visual yang mudah dianalisa.

4. Karantina – lakukan pelatihan tentang pentingnya sistem keamanan informasi, dan ajarkan semua user untuk mematuhi aturan keamanan organisasi. Buat prosedur untuk mengenali jangkauan serangan, cari pendekatan terbaik untuk mengisolasi serangan, amankan lokasi, dan simpan semua bukti-bukti serangan. Gunakan teknologi untuk memaksakan ketaatan terhadap aturan keamanan informasi, melakukan isolasi bagi para pelanggar, termasuk mengisolasi suatu serangan ke dalam atu batasan virtual yang aman.

5. Pemeriksaan – di sini dibutuhkan kerjasama tim kepegawaian, dukungan teknis, ahli forensik, ahli hukum, dan mitra di dalam menganalisa suatu serangan. Kembangkan suatu prosedur pemeriksaan yang menyeluruh, dan gunakan data-data pendukung yang bisa diambil dari catatan lengkap sistem.

6. Pemecahan – tingkatkan keahlian tenaga teknis untuk melakukan perubahan konfigurasi, penambalan, pemasangan kembali, sampai pada pengumpulan bukti untuk menuntut dan mengajukan klaim asuransi jika diperlukan. Kembangkan prosedur yang standar untuk mencatat serangan dan dampak yang diakibatkan. Gunakan teknologi untuk menyimpan semua kejadian menjadi catatan lengkap (log), termasuk detail perangkat (jenis/nomor seri/dsb) yang ada untuk keperluan pengajuan klaim asuransi atau pengusutan polisi.

7. Pembelajaran – Buat dan jalankan prosedur pembelajaran setelah insiden, catat semua detail kronologi, dan standar laporan ke manajemen. Simpulkan hal-hal yang patut diingat, dan buat dan jalankan perbaikan supaya serangan serupa tidak berulang kembali. Gunakan teknologi untuk menyimpan semua catatan ini ke dalam suatu basis data pengetahuan yang dihubungkan ke mesin pencarian yang mudah dan cepat.

Q&A Sederhana

| Bagaimana memastikan supaya website kita tidak bisa diubah (deface) oleh orang lain ? | 1. Gunakan administrator yang memiliki pengetahuan teknis kuat, dan mintalah jasa ethical hacker untuk melakukan audit keamanan dan memberikan rekomendasi pada anda 2. Kembangkan website anda menggunakan metoda ALM (Application Lifecycle Management) untuk meningkatkan kualitas aplikasi anda 3. Pisahkan server untuk keperluan publik dan internal, dan pasang perangkat-perangkat keamanan di setiap lapis |

| Bagaimana mendeteksi perubahan website oleh orang lain dengan cepat? | 1. Periksa log secara berkala. Untuk website statik, selalu bandingkan CRC setiap file untuk mendeteksi perubahan. Untuk website dinamik, lakukan hal yang sama untuk file di dalam basis datanya 2. Gunakan manajemen sistem yang bisa melakukan pemeriksaan berkala tadi secara terotomasi |

| Bagaimana caranya memulihkan website yang telah diubah dengan cepat? | 1. Biasakan lakukan backup secara berkala (bisa juga dilakukan secara sistem) 2. Buatlah prosedur untuk menemukan file yang telah diubah, dan segera restorasi dari backup 3. Gunakan sistem yang mampu melakukan semua ini dengan aman, andal, dan transparan. |

Kesimpulan

- Untuk membuat website yang aman, selalu masukkan aspek manusia (SDM), proses, dan teknologi ke dalam pertimbangan kita.

- Selalu tingkatkan kualitas SDM, terutama bagi para pendukung teknis.

- Selalu gunakan pedoman praktik terbaik standar seperti ISO 27001, ISO 27035 sebagai paduan. Jika standar ISO belum ada, kita bisa lengkapi dengan standar lain seperti ALM dalam mengembangkan aplikasi.

- Dari sisi infrastruktur, gunakan arsitektur enterprise yang membagi layanan internal dan eksternal, dan lengkapi semua lapisan infrastruktur dengan piranti keamanan yang terbaik.

- Dari sisi UU, sekarang tidak usah kawatir untuk mulai membuka diri melalui website di Internet, karena UU yang melindungi warga negara di dunia maya sudah ada dan terus disempurnakan.

Cara Mudah Tingkatkan Metabolisme Tubuh

Sebenarnya, ada beberapa cara mudah dan sederhana untuk mengatasi masalah gangguan metabolisme. Berikut ini adalah beberapa cara sederhana mendongkrak metabolisme melalui asupan gizi dan nutrisi seperti dikutip MensHealth :

1. Diet makanan kaya zat besi

Asupan zat besi sangat penting khususnya untuk membawa oksigen dari otot untuk membakar lemak tubuh. Kerang, daging tanpa lemak, kacang, sereal, dan bayam merupakan sumber terbaik dari zat besi. Tetapi perlu diingat, mengonsumsi suplemen zat besi bukanlah ide yang terbaik, apalagi jika sampai berlebihan. Terlalu banyak asupan zat besi telah dikaitkan dengan risiko lebih besar terkena penyakit jantung pada pria.

2. Vitamin D

Para peneliti memperkirakan masih banyak orang yang belum cukup memenuhi asupan vitamin D melalui diet atau pola makan mereka. Padahal, vitamin D sangat penting untuk melestarikan metabolisme jaringan otot. Anda bisa mencukupi kebutuhan jumlah vitamin D lewat makanan terutama ikan salmon, ikan tuna, susu fortifikasi, sereal, dan telur.

3. Minum Susu

Ada beberapa bukti yang memperlihatkan bahwa kekurangan kalsium dapat memperlambat proses metabolisme tubuh. Penelitian menunjukkan, mengonsumsi kalsium dalam bentuk makanan susu bebas lemak dan yogurt rendah lemak dapat mengurangi penyerapan lemak dari makanan lain.

4. Semangka

Sebuah riset terbaru dalam Journal of Nutrition mengklaim, kadungan asam amino arginin yang berlimpah pada buah semangka, dapat mempromosikan penurunan berat badan. Temuan tersebut berdasarkan hasil percobaan pada tikus yang mengalami obesitas dan diberikan arginin selama lebih dari 3 bulan. Hasilnya, peneliti menemukan bahwa penurunan lemak tubuh meningkat sebesar 64 persen.

5. Tetap terhidrasi

Semua reaksi kimia yang terjadi pada tubuh, termasuk metabolisme tergantung pada air. Jika Anda mengalami dehidrasi, proses pembakaran kalori mungkin 2 persen lebih sedikit, demikian menurut peneliti dari University of Utah - yang memantau tingkat metabolisme dari 10 orang dewasa terkait konsumsi jumlah air per hari.

Dalam studi tersebut, peneliti menemukan bahwa mereka yang minum delapan atau dua belas gelas air sehari memiliki tingkat metabolisme lebih tinggi ketimbang mereka yang minum kurang dari jumlah tersebut.

11 December 2011

Waspada Malware DorkBot.Bx

Malware tersebut terdeteksi sebagai Trojan.Generic.KD.440xxx atau W32.Dorkbot.Bx. Jika sebelumnya pernah menyebar varian trojan BitCoinMiner dan trojan Kolab, varian ini adalah 'jelmaan baru' dari trojan BitCoinMiner yang menggunakan metode trojan Kolab.

Entah, apakah merupakan buah hasil 'merger' antara pembuat malware tersebut, atau justru memang karya baru. Seperti apa dan bagaimana DorkBot.Bx bekerja?

Seperti dijelaskan Vaksincom melalui keterangannya, keluarga ZBOT pencuri data dan pengirim pesan umumnya malware ZBOT. Ini adalah sekelompok trojan/backdoor yang dirancang untuk mencuri informasi atau data pengguna komputer terutama hal-hal yang berhubungan dengan data pribadi keuangan, yang berhubungan dengan internet banking.

Varian trojan DorkBot.Bx, adalah merupakan salah satu varian dari malware ZBOT yang muncul pada awal bulan Desember 2011. Sama seperti trojan BitCoinMiner, varian DorkBot.Bx pun memiliki kemampuan mencatat informasi/data yang berhubungan dengan data pribadi seperti username, password, kartu kredit, dan lain-lain.

Tak hanya itu, komputer yang sudah terinfeksi trojan pun dijadikan alat untuk ikut memecahkan blok-blok kriptografi BitCoin menggunakan akun BitCoin dari si pemilik trojan.

Firma antivirus Vaksincom melalui keterangannya, mendeteksi setidaknya ada 10 ciri komputer yang terinfeksi DorkBot.Bx. Berikut ciri-cirinya:

1. CPU 100%

Sama seperti pendahulunya (BitCoinMiner), DorkBot.Bx juga akan membuat CPU menjadi lamban. Penggunaan CPU menunjukkan persentase 100%. Ini karena aktivitas dari trojan yang berusaha menembus kriptografi blok BitCoin dan mencoba aktif terus untuk melakukan pengiriman data.

2. Boros bandwith

Dengan seringnya melakukan aktivitas kriptografi yang menggunakan sumber daya dari komputer, tentunya akan membuat penggunaan CPU menjadi lambat (100%). Tetapi di balik itu perlu diperhatikan dari aktivitas penggunaan bandwith internet, karena akibat dari trojan DorkBot.Bx justru membuat bandwith anda menjadi boros.

3. Menyembunyikan folder pada drive USB atau removable disk

Sama seperti trojan BitCoinMiner, trojan DorkBot.Bx pun juga melakukan hal yang sama yaitu dengan menyembunyikan folder-folder pada USB atau removable disk dan membuat shortcut palsu yang mirip nama folder tersebut. Sepertinya tren shortcut juga menginspirasi trojan DorkBot.Bx

4. Melakukan koneksi ke Server BitCoin

Trojan DorkBot.Bx berusaha melakukan koneksi ke Server BitCoin untuk melakukan pengiriman kriptografi blok-blok BitCoin menggunakan akun pembuat malware pada BitCoin. Dengan cara tersebut, pembuat malware diuntungkan karena dapat dengan cepat dan mudah melakukan kriptografi blok-blok BitCoin melalui bantuan komputer-komputer yang sudah terinfeksi.

5. Melakukan koneksi ke IRC/Remote Server

Trojan DorkBot.Bx juga berusaha melakukan koneksi ke IRC/Remote Server untuk melakukan pengiriman informasi BitCoin pengguna komputer yang dibutuhkan oleh pembuat malware.

6. Mendownload file malware

Agar mempermudah aksinya, trojan DorkBot.Bx juga melakukan download beberapa file malware tertentu dari IRC/Remote Server agar tetap terupdate dan tidak mudah dikenali oleh antivirus. File malware yang berbeda-beda inilah yang kadang membuat antivirus sulit mendeteksi keberadaan trojan DorkBot.Bx.

7. Mendownload file Certificate Authority (CA)

Pada dasarnya, Certificate Authority (CA) digunakan pada transaksi pembayaran online seperti bank, PayPal, dan ribuan situs lain yang menggunakan protokol SSL. Dengan mendownload file CA, pembuat malware ingin memastikan bahwa komputer korban yang terinfeksi sudah memiliki CA yang terupdate sehingga dapat melakukan transaksi BitCoin dengan aman.

8. Melakukan transfer data yang telah didapatkan

Tujuan utama dari trojan DorkBot.Bx adalah mendapatkan informasi dari pengguna komputer yang sudah terinfeksi.

9. Membuka berbagai port

Trojan DorkBot.Bx juga membuka berbagai port pada komputer korban agar dapat dengan mudah terkoneksi oleh IRC/Remote Server, serta melakukan berbagai aksi dengan leluasa.

10. Mengadopsi Facebook Chat

Metode ini yang mungkin paling sering ditemukan pengguna. DorkBot.Bx memberikan link URL yang telah diubah menjadi singkat, sehingga pengguna akan mudah tertipu. Jika link tersebut dibuka, maka pengguna akan mengunduh file yang menggunakan nama file dan icon yang cukup 'sexy'.

Ciri lainnya adalah memodifikasi registry dan membuat beberapa file agar menginfeksi komputer. Agar dapat langsung aktif saat pengguna menghubungkan USB atau removable drive, trojan DorkBot.Bx memanfaatkan celah keamanan Windows yaitu Windows Icon handler yang membuat file shortcut dari trojan akan aktif begitu mengakses drive tersebut.

Indonesia Buka Lowongan Pengawas Internet

Posisi Id-SIRTII saat ini dijabat oleh Richardus Eko Indrajit dan Muhammad Salahuddien yang masing-masing terpilih sebagai Ketua dan Wakil Ketua Pimpinan Pelaksana. Hanya saja, setelah tiga tahun bertugas, masa kerja keduanya akan segera usai.

Lowongan anggota Id-SIRTII yang baru akan dibuka hingga 15 Desember 2011. Dan sampai tanggal 10 Desember 2011, baru 17 orang saja yang mendaftar online.

Kepala Humas dan Pusat Informasi Kementerian Kominfo Gatot S. Dewa Broto mengatakan, mereka yang dicari untuk posisi Id-SIRTII adalah para pakar atau professional yang terdiri dari 1 orang sebagai Ketua dan 5 Wakil Ketua Bidang.

Adapun rincian tugasnya adalah:

- Ketua: Memimpin pelaksanaan tugas dan fungsi manajemen ID-SIRTII secara umum.

- Wakil Ketua Bidang Operasional dan Keamanan: Membantu Ketua dalam melaksanakan fungsi teknis bidang Operasional dan Keamanan Sistem ID-SIRTII.

- Wakil Ketua Bidang Data Center, Aplikasi dan DataBase: Membantu Ketua dalam melaksanakan fungsi teknis bidang pengelolaan data center, aplikasi dan database.

- Wakil Ketua Bidang Riset dan Pengembangan: Membantu Ketua dalam melaksanakan fungsi teknis bidang pengelolaan pelaksanaan riset dan pengembangan.

- Wakil Ketua Bidang Sosialisasi dan Layanan Publik: Membantu Ketua dalam melaksanakan fungsi teknis bidang pelaksanaan sosialisasi dan layanan public.

- Wakil Ketua Bidang Hubungan Antar Lembaga: Membantu Ketua dalam melaksanakan fungsi teknis bidang pengelolaan hubungan antar lembaga dalam dan luar negeri .

Jika berminat, pendaftar tinggal melakukan proses registrasi melalui situs kominfo.go.id, kemudian mengirimkan berkas fisik dan lampiran.

Adapun syarat untuk menjadi anggota Id-SIRTII adalah tidak memiliki saham pada penyelenggara jaringan dan atau jasa telekomunikasi, tidak merangkap jabatan direksi, komisaris atau pegawai pada penyelenggara jaringan dan atau jasa telekomunikasi, serta tidak pernah menjadi tersangka kasus pidana.

"Tahapan seleksi ini dilakukan dalam 2 tahap. Tahap administrasi dilaksanakan pada 7-15 Desember 2011. Bagi pelamar yang telah lulus seleksi tahap 1 berhak mengikuti seleksi tahap 2 (psikotest, kompetensi dan wawancara)

Prediksi100 Ribu Trojan akan Serbu Android di 2012

Raimund Genes, Chief Technology Officer Trend Micro menyatakan bahwa tahun 2011 sebagai 'Year of Breaches', dengan berbagai pelanggaran data yang besar di sektor pemerintahan, komersial dan industri teknologi.

Namun pada tahun 2012, ancaman mulai bergeser ke arah platform mobile, khususnya Android. Sistem operasi besutan Google itu terbilang telah menorehkan pertumbuhan yang pesat selama 2011. Dengan pangsa pasar naik dari 25% di 2010 menjadi 56% saat ini.

Dengan angka pertumbuhan dari contoh-contoh malware yang baru saat ini, Genes memprediksi akan melihat lebih dari 100 ribu trojan yang jahat muncul di Android hingga Desember 2012 apabila angka pertumbuhan tersebut terus melaju.

Kekhawatiran lain adalah proliferasi dari APT atau advanced persistent threats, yang diprediksi Genes akan lebih terfokus dan akan mengancam UKM secara meningkat.

"Dimana biasanya UKM memiliki resiko yang lebih tinggi terhadap keamanan intellectual property

10 December 2011

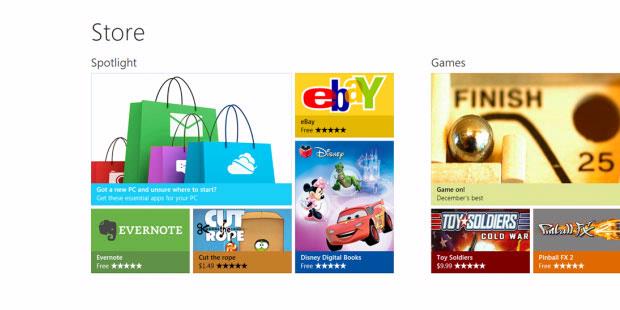

Microsoft Bisa Hapus Aplikasi di Perangkat Pengguna

Dalam Microsoft Windows Store Terms of Service di website berikut : windows.microsoft.com Microsoft menyebutkan: "Kami berhak mengubah atau menghentikan aplikasi atau konten tertentu yang ditawarkan di Windows Store, kapanpun, untuk alasan apapun. Kadang, kami melakukannya sebagai respons atas persyaratan legal atau kontraktual."

Tiga tahun lalu, CEO Apple Steve Jobs sempat mengatakan akan menggunakan tools serupa. Apple menyetujui penggunaan Kill Switch namun akhirnya dibatalkan.

Seorang analis dari IDC, Al Hiwa mengatakan bahwa Microsoft harus lebih menjelaskan konsep Kill Switch ini kepada pengguna dengan mengikuti jejak Google. Jika tidak, Microsoft lebih baik mengikuti jejak Apple untuk meniadakan Kill Switch.

ATASI MASALAH SIL & BEARING NINJA 250

Bajaj Pulsar 220 DTS-i New Decals

Menurut rencana, PT Bajaj Auto Indonesia (BAI) akan melakukan seremoni peluncuran wajah baru dari Pulsar 220, perubahan pada motor ini hanyalah sebatas di tampilannya saja.

Striping baru disematkan pabrikan motor asal India tersebut di fairing depan yang kemudian dialirkan hingga body tengah dan belakang. Setuhan baru itu berupa garis gradasi merah-hitam atau biru-hitam.

Tak hanya itu, mesin dan handgrip juga akan mendapat sentuhan warna baru yang dimaksudkan untuk memperkuat karakter motor sport yang gagah. Warna baru ini diklaim juga akan membuat Pulsar semakin 'terlihat jelas' di jalan raya karena memberi kesan cepat dan kencang.

Dengan perubahan tersebut, nama Bajaj Pulsar 220 pun kini akan mendapat embel-embel baru yakni Bajaj Pulsar 220 DTS-i New Decals.

Namun sayang, tidak dijelaskan apakah akan ada perubahan signifikan di sektor dapur pacu motor ini selain perubahan warna cover mesin tadi. Sebelumnya, detikOto pernah mengetes kemampuan motor India ini di sirkuit Sentul. Ketika itu, detikOto mendapat angka 140 km/jam.

Spesifikasi lengkap Pulsar 220 DTSi saat ini:

Mesin

- Tipe: Single silinder, 4 stroke, air cooled

- Bore x Stroke: 67x62,4 mm

- displacement (cc): 220

- valve per cylinder: 2

- Fuelling: Karburator-UCAL UCD 32

- Rasio kompresi: 9,5 (+- 0,5) : 1

- Tenaga maksimum: 21,04 PS @ 8.500 rpm

- Torsi maksimum: 19,12 Nm @ 7.000 rpm

Transmisi

- Kopling basah multi-plate

- Jumlah gigi: 5

- Pola perpindahan gigi: 1 (up), 2,3,4 dan 5 (down)

- Primary reduction: 3.47 (66/19)

- Final reduction: 2.571 (36/14)

Sasis

- Tipe: Double cradle down tube

- Suspensi depan: Telescopic 130 mm

- Suspensi belakang: Nitrox, rear wheel travel 90 mm

- Rem depan: Disc, 260 mm

- Rem belakang: Disc, 230 mm

- Ban depan: 90/90x17" (soft compound tubeless)

- Ban belakang: 120/80x17" (soft compound tubeless)

- Fuel tank capacity: 15 liter full, 3,2 liter reserve, 2,2 liter usable

Dimensi

- Panjang: 2.035 mm

- Lebar: 750 mm

- Tinggi: 1.165 mm

- Jarak sumbu roda (wheel base): 1.350 mm

- Ground clearance: 165 mm

- Saddle height: 795 mm

- Berat: 150 kg

Sistem Elektrik

- Battery: 12 v, 9 Ah

- Headlamp: Projector lamp 55w (low), Ellipsoidal lamp 55w (high)

- Tail/stop lamp: LED type

Sumber : oto.detik.com

Rahasia di Balik Sukses Instagram

Dikatakan oleh CEO Instagram Kevin Systrom bahwa aplikasi besutannya lebih dari sekedar filter foto. Lantas, apakah rahasia keberhasilan aplikasi yang hanya dioperasikan oleh 10 staff ini?

Dalam sebuah acara di Le Web, Systrom membocorkan penyebab keberhasilan yang ia dan timnya raih. "Instagram tak hanya tentang filter. Aset yang kami pertahankan adalah komunitas. Kalian tak akan menemukan anggota dengan passion seperti ini," ujar Systrom.

Ya, komunitas berada dalam posisi penting bagi Instagram. Sedang dari sisi teknis, Systrom menjabarkan bahwa aplikasi yang ia besut memiliki keunggulan dalam hal menyajikan kemudahan untuk memproduksi foto cantik, pun juga dalam hal sharing.

Poin-poin itulah yang membuat aplikasi foto ini sukses di tengah melempemnya aplikasi-aplikasi foto dan filter yang muncul sebelum Instagram lahir.

Dan besar kemungkinan pengguna Instagram akan makin bertambah. Seperti diberitakan sebelumnya bahwa kini Instagram tengah mempersiapkan aplikasi Instagram untuk Android setelah sejauh ini hadir eksklusif bagi pengguna iOS.

"Kami kini memiliki 2 orang untuk bekerja mempersiapkan aplikasi tersebut," jelas Systrom. "Saya akan sangat senang mengetahui jumlah pengguna Instagram meningkat 2 kali lipat ke depannya," tambahnya lagi.

Sumber : detikinet.com

Serangan Cyber Incar Infrastruktur Kilang Minyak Dunia

Serangan ini, seperti dilaporkan Reuters , melakukan praktik mata-mata di bidang industri energi dan berpotensi menimbulkan kekacauan global, salah satunya terganggunya pasokan minyak.

Para eksekutif perusahaan kilang minyak kini waspada dan lebih berhati-hati dalam setiap perencanaan operasional mereka, mengingat serangan semakin sering terjadi.

"Jika seseorang bisa memasuki area dimana dia bisa mengontrol buka atau tutupnya katup kilang minyak, Anda bisa bayangkan apa yang terjadi," kata Ludolf Luehmann, manajer IT dari perusahaan minyak Shell.

"Ini bisa saja membahayakan nyawa, merugikan produksi, menimbulkan kebakaran, serta menyebabkan kerusakan lingkungan yang sangat besar," ujarnya berbicara dalam pertemuan World Petroleum Congress di Doha Qatar.

Saat ini, komputer mengontrol hampir semua produksi dan distribusi pasokan energi dunia dalam sistem yang kian rentan terhadap serangan cyber.

Disebutkan Luehmann, virus Stuxnet yang ditemukan 2010 adalah yang pertama ditemukan untuk kepentingan semacam ini dan secara spesifik dirancang untuk menumbangkan sistem indsutri.

Terlebih lagi, Stuxnet juga telah ikut mengubah dunia perusahaan minyak internasional karena ini adalah serangan cyber nyata pertama yang memiliki dampak signifikan dalam kontrol proses.

Satu Planet Dikonfirmasi Layak Huni

"Ini penemuan yang fenomenal. Ini membuktikan bahwa Homo sapiens semakin dekat dengan pencapaian kita di semesta untuk menemukan planet yang mengingatkan kita akan rumah. Kita hampir di sana," kata Geoff Marcy, peneliti dari University of California, Berkeley, seperti dikutip AP, Selasa (6/12/2011).

Planet yang dikonfirmasi layak huni tersebut bernama Kepler 22b. Planet itu mengorbit bintang serupa Matahari bernama Kepler 22 dan berjarak 600 tahun cahaya dari Bumi.

Kepler 22b memiliki beberapa kesamaan dengan Bumi. Bumi mengelilingi Matahari selama 365 hari, sedangkan Kepler 22b mengelilingi bintang induknya dalam waktu 290 hari. Cuma beda tipis.

Temperatur Bumi dan Kepler 22b pun tak berbeda jauh. Disebutkan bahwa jika efek rumah kaca bekerja di Kepler 22b, maka temperatur di planet itu sekitar 22 derajat celsius.

Perbedaan dijumpai pada ukurannya. Kepler 22b berukuran 2,4 kali lebih besar daripada Bumi.

Sementara massanya belum diketahui sehingga sulit dipastikan apakah Kepler 22b merupakan planet batuan atau gas raksasa. Jika merupakan planet gas, maka tentu sulit bagi manusia untuk hidup di sana.

Meski dikonfirmasi layak huni, masih sulit bagi manusia untuk pergi ke Kepler 22b. Satu tahun cahaya setara dengan 9,65 triliun kilometer. Butuh waktu 22 juta tahun untuk ke sana dengan teknologi yang ada sekarang. Teknologi-lah yang nanti akan menjawab apakah pergi ke Kepler 22b akan menjadi mimpi atau kenyataan.

Selain penemuan Kepler 22b, NASA juga mengumumkan bahwa kini Kepler telah memiliki 2.326 kandidat planet layak huni. Jumlah ini bertambah 1.094 dari pengumuman pada bulan Februari 2011 lalu yang menyatakan bahwa ada 1.235 kandidat planet layak huni.

Dari jumlah 2.326 kandidat planet, 207 di antaranya memiliki ukuran setara Bumi. Sementara 680 lainnya lebih besar dari Bumi. Jumlah planet yang ada di Zona Layak Huni sendiri ada 48 buah. Masih dibutuhkan penelitian untuk mengonfirmasi apakah sekian planet-planet tersebut layak huni.

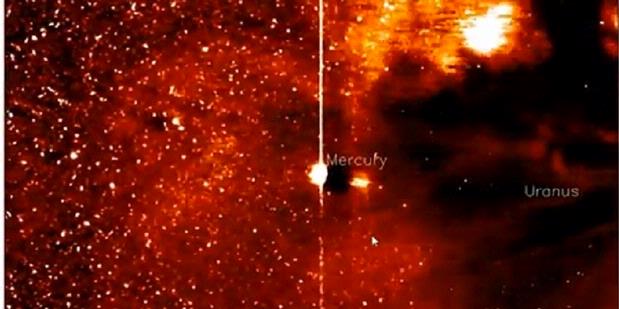

Ada dugaan UFO Parkir di Merkurius

Lontaran Massa Korona memang sudah biasa ditangkap wahana antariksa. Yang unik, dalam rekaman yang kemudian diunggah ke Youtube itu, terdapat objek misterius di dekat Merkurius. Sontak objek itu menyita perhatian pemburu alien. Mereka menyatakan, objek itu adalah pesawat alien yang parkir.

"Itu kelihatan silindris pada dua sisi dan punya bentuk di dalamnya. Ini persis seperti pesawat menurut saya, sangat pasti. Objek apa yang sendiri dan tidak muncul sampai diberi energi oleh Matahari," kata pengguna Youtube, SinXster.

Anggapan bahwa objek itu pesawat alien mungkin tidak masuk akal. Dan demikianlah diungkapkan fisikawan yang bekerja di Naval research Laboratory (NRL), Amerika Serikat, lembaga yang mengelola data teleskop Heliospheric Imager-1 (HI-1), teleskop yang menangkap rekaman itu.

Nathan Rich, fisikawan di lembaga itu mengatakan bahwa objek misterius itu adalah artifak dari data yang diproses. Bukannya sebuah pesawat milik alien alias UFO, objek adalah Merkurius. Objek menunjukkan posisi Merkurius pada hari sebelumnya.

Bagaimana bisa? "Ketika proses ini dilakukan di hari kemarin dan sekarang, ada fitur seperti planet, tampak sebagai artifak gelap di background planet di hari sebelumnya, yang kemudian tampak sebagai bagian terang di citra," jelas Rich seperti dikutip Space, Selasa (6/12/2011).

Rich menjelaskan bahwa untuk merekam lontaran massa korona, ilmuwan mengambil gambar pada hari H dan sebelumnya. Mereka membandingkan, mengurangi cahaya latar semaksimal mungkin dan berusaha agar tidak ada citra yang tertampil dua kali.

Teknik ini bekerja pada objek seperti bintang yang tidak bergerak secara relatif terhadap Matahari. Namun, benda yang bergerak seperti planet di Tata Surya, citranya sulit untuk dihapus. Jadilah keudian citra itu tetap tampil. Jadi, apakah objek misterius itu UFO? 99,99 persen tidak.

Cara Cerdas Memanfaatkan Cengkeh

Smart Fortwo 6 Roda ala Rinspeeds

Y 125 Moegi, Sepeda Motor "Onthel" Masa Depan

09 December 2011

Jangan Anggap Remeh Operasi Caesar

Google Rilis "Currents" untuk Saingi Flipboard

Makanan Yang Boleh dan Tak Boleh Dimakan Menjelang Tidur

Langkah Mudah Redakan Batuk dan Pilek

Natura Sound Therapy 3.0

01 December 2011

Pdf Converter

Pdf Creator

Microsoft Security Essentials

- For Windows XP, a PC with a CPU clock speed of 500 MHz or higher, and 1 GB RAM or higher.

- For Windows Vista and Windows 7, a PC with a CPU clock speed of 1.0 GHz or higher, and 1 GB RAM or higher.

- VGA display of 800 × 600 or higher.

- 140 MB of available hard disk space.

- An Internet connection is required for installation and to download the latest virus and spyware definitions for Microsoft Security Essentials.

- Internet Browser:

- Windows Internet Explorer 6.0 or later.

- Mozilla Firefox 2.0 or later.

- Microsoft Security Essentials also supports Windows XP Mode in Windows 7. For more information see the system requirements for Windows XP Mode in Windows 7

DISINI

sekian terimakasih semoga sedikit ilmu yang saya bagikan ini dapat bermanfaat bagi anda semua... salam njeebblog :ngakak

30 November 2011

Netcut + Netcut Defender

Assalamualaikum... Bismillahirohmanirohim...

Assalamualaikum... Bismillahirohmanirohim... Program NetcutDefender itu sendiri bisa didownload DISINI

selamat mencoba...